Можно ли взломать QIWI Кошелек?

Многие интернет-ресурсы пишут о том, как взломать Киви, но эту информацию не всегда можно подтвердить. Скорее всего в на таких сайтах вам предложат скачать программу или файл, который будет являться трояном (вирусом) и таким образом мошенники получат доступ к вашему кошельку.

Наиболее распространенными методами, которые используются для получения доступа к чужому кошельку, являются:

Заражение смартфона или компьютера вирусом

Когда телефон заражен вирусом, данные с легкостью могут попасть к злоумышленникам. Таким образом, логин и пароль от Киви также иногда раскрывается мошенникам.

Устанавливайте приложения только из официальных магазинов приложений.и используйте хорошие антивирусы в целях защиты от подобного рода ситуаций.

Использование программ для взлома Киви кошелька

Как известно, на просторах интернета множество вирусных программ (QIWIH, QIWI Hack), поэтому не следует ничего скачивать из неизвестных или подозрительных источников.

Такая программа при вводе логина и пароля Киви также может передать сведения мошенникам.

Использование терминала Киви для взлома кошелька

После проведения платежных операций через терминал, пользователю Киви выдается чек, на котором указаны все данные о платеже. Мошенник может завладеть этим чеком и получить всю необходимую для доступа к кошельку информацию.

По этой причине после работы с терминалом необходимо забирать чеки с собой или же не печатать их.

Получение доступа к Киви обманом пользователя (фишинг)

В этом случае клиент Киви сам выдает сведения, позволяющие мошенникам получить доступ к электронному кошельку. Это может быть фишинговое письмо или звонок оператора службы поддержки. Таким образом, в процессе разговора злоумышленник вытягивает из пользователя информацию. На подобные уловки часто ведутся, например, пожилые люди, которые не разбираются в современных технологиях.

Если вам предлагают 50, 100, 200 или даже 1000 рублей на Киви после регистрации или умножитель денег в кошельке или другие сомнительные мероприятия - это 100% мошенники пытаются получить доступ к вашему кошельку.

Таким образом, самыми удачными для мошенников способами взлома являются первый и последний. Когда пользователь сам выдает всю необходимую информацию добровольно, злоумышленника не всегда можно даже заподозрить в незаконных действиях.

Достать чек из урны рядом с терминалом еще проще. Так еще сложнее вычислить человека, который получил незаконный доступ к кошельку и имеет возможность распоряжаться чужими средствами.

Способы защиты от скрытого майнинга

Чтобы защититься от хакеров-майнеров необходимо регулярно обновлять операционную систему, пользоваться только сложными паролями, проверять корректность работы оборудования, мониторить производительность ПК, использовать только лицензированный антивирус.

Если говорить о защите от тех программ, которые мы описали выше, то атакам подвергаются почти все современные операционные системы Windows и даже новая Windows 10. Наилучшей защитой от злоумышленников является осторожность при серфинге в сети.

- 0shares

- 0

- 0

- 0

Обманные схемы

Схемы для обхода на самом деле существуют, но не стоит недооценивать защиту внутри системы.

Если вы считаете что, посидев пару мину перед компьютером с лёгкостью снимите чужие деньги, то заблуждаетесь. Ведь если вы не владеете специфическими знаниями в области программирования и программных систем, и не являетесь хакером, то маловероятно, что осуществить взлом удастся.

- Программа Qiwi Hack Final: скачать в 2019 году с бесплатными кодами активации

Есть еще один вариант как взломать чужой счёт — это специальная созданная программа. Принцип её работы заключается в том, что она открывает доступ к личным данным, которые необходимы при входе в личный кабинет. Программа далеко непростая, найти ее онлайн бесплатно на грани фантастики.

Огромное количество видео руководств по взлому и переводу чужих средств, манит наивных любителей лёгкого заработка. Особенно популярными и разрекламированными способами автоматического взлома считают программы Qiwi Hack Final и QIWI Hack. Эта программа, которая запрограммирована автоматически взламывать чужие счета и переводить средства на ваш баланс. Рассмотрим на примере, QIWI Hack. Использование довольно простое. Скачиваем программу, запускаем и переходим свой кошелек, указав его номер. Исходя из всего вышесказанного, достаточно загрузить и сидеть, в то время как взломать Киви кошелёк программа сможет самостоятельно, а перевод средств на ваш счёт будет происходить автоматически.

Многие уверенны, что программа — это отличный способ заработать, и обогатиться за чужой счёт. Знайте, взлом QIWI кошелька — противозаконные действия, которые влекут вполне реальное уголовное наказание.

А вот что касается действенности и эффективности предлагаемых способов хищения, то здесь необходимо задуматься и задать себе вопрос, стали бы вы разглашать способ воровства денежных средств. На первый взгляд все довольно просто и заманчиво, если бы не пару моментов. Смысл кому-то делиться таким гениально простым и безотказным способом заработка через взлом счетов Киви, да ещё за такую смешную сумму.

Читайте также:

Взлом Яндекс Деньги

Первое что настораживает, этот символичная стоимость 1500 рублей за приобретение супер программы, которая поможет без проблем осуществить взлом Киви кошелька и пополнить ваш кошелёк якобы на кругленькую сумму. Второе – программа запрашивает также и ваши личные данные. Вводить информацию о своем кошельке не рекомендуется. Для тех, кого задел вопрос о возможности обвести систему Киви кошелёк на деньги и есть ли возможность заработать таким лёгким путём? Отвечаем — возможно, программа позволяет хорошо, быстро и легко заработать, к сожалению, только своему создателю. Если вы уверенны в обратном и готовы на риск в поисках лёгкого заработка, остаётся только пожелать вам удачи.

Естественно, что никаких гарантий вам никто не даст и, заявить о мошенничестве вы также не сможете. К тому же актуален ещё один вопрос. Если предлагаемые программы Qiwi Hack Final и QIWI Hack или любой другой вариант действительно с лёгкостью взламывают Киви кошельки, то пользователи отказались бы от услуг этого сервиса. Система платежей Киви — одна из наиболее востребованных в России, а безопасность выполняемых операций одна из причин популярности. Поэтому смело пользуйтесь предоставляемыми услугами и не оставляйте чеков на терминалах.

Помогла ли вам статья?

Электронный кошелек QIWI пользуется огромной популярностью, поскольку с его помощью оплачивается большое количество товаров и услуг. Система оснащена универсальным сервисом безопасности, исключающей вероятность различных взломов. Все денежные транзакции подвергаются дополнительной процедуре проверки. Мошенники используют несколько вариантов взломов чужих электронных кошельков. Как взломать Киви кошелек на деньги?

- ТОП-10 схем мошенничества с киви-кошельками и советы как вернуть деньги

Возможные способы повышения безопасности WebMoney

Но вот пароль к почтовому ящику типа 12345 или qwerty, можно считать приглашением всех нечистых на руку мошенников поживиться за ваш счет. На него я подумал еще и потому, что одновременно мне пришло письмо с какого-то сервиса о том, что я запросил смену пароля, хотя такого не было.

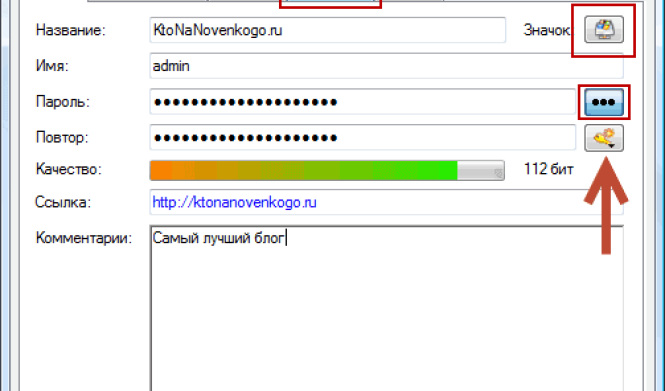

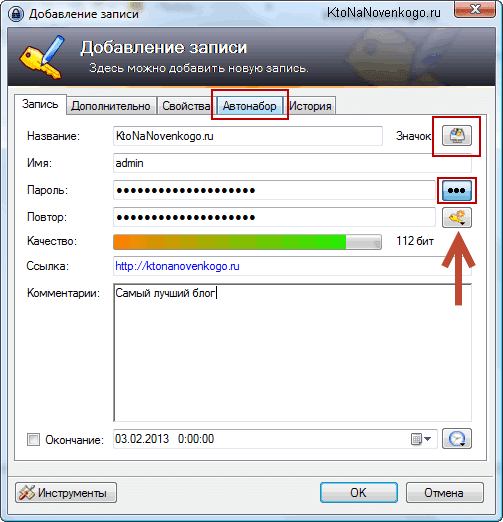

В общем, решив перестраховаться, поменял на всех своих ящиках и ящиках моих домашних пароли на сверхсложные, как я надеюсь, для взлома. Понимаю, что не панацея, но все же уже кое-что. этуДля генерации сложных паролей я использовал программу, ну и для их хранения она тоже очень хорошо подходит.

К тому же я запретил хранение почты на почтовых серверах. Т.е. после того, как используемая мною почтовая программа засосала всю новую корреспонденцию, эти самые письма на сервере затираются. Нечего хранить важные данные там, где ее любой умелый хакер может прочитать.

Я использую для работы Гмайл, про который писал тут. В нем можно активировать двухступенчатую аутентификацию с использованием номера мобильного телефона, которая сделает ваш ящик практически неуязвимым. Как это дело подключить, читайте в приведенной статье.

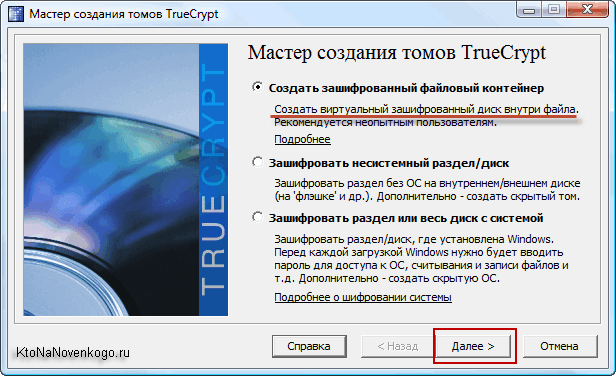

Правда, и компьютер не является панацеей, хотя, если TrueCryptиспользовать для шифрования почтовой базы, то однозначно спать можно будет спокойно, ибо даже сами хакеры используют эту программу для шифрования своей переписки и скрывания вообще любых файлов. Очень рекомендую обе программы к активному использованию, ибо у них открыт исходный код и заведомо нет никаких черных ходов.

В общем, начинать обеспечение безопасности стоит, наверное, не конкретно с WebMoney, а именно с обеспечения общей безопасности работы с вашей электронной почтой и операционной системой в целом. А уже потом можно будет, не волнуясь за тылы, переходить к затыканию дыр в системе электронных валют.

Самым весомым действом, безусловно, является использование авторизации через Enum (специально предназначенный для абсолютной защиты — читайте об этом в приведенной чуть выше статье), но и теми элементарными настройками безопасности, которые предлагает сама система WebMoney, тоже не стоит пренебрегать.

Правда, даже авторизация через Enum с максимальной степенью защиты не будет являться стопроцентной гарантией защиты от взлома. Всегда может быть использован социальный инжиниринг, который может подтолкнуть пользователя самого совершить действия, которые не может совершить злоумышленник.

Был громкий взлом WebMoney кошелька с авторизацией через Enum и там сработал именно такой вариант взлома — якобы от имени системы товарища попросили настроить доступ к своему WMID через кипер лайт, тем самым получив возможность украсть очень приличную сумму в электронных валютах (половина миллиона в рублях, как я понял).

При любых просьбах на совершение вами каких-либо действий по изменению настроек в Вебманях, не лишним будет потратить минутку на то, чтобы связаться с техподдержкой и уточнить, действительно ли от них исходила такая просьба. Но мы часто бываем настолько замотаны и задерганы, что даже и мысли о проверки выполняемых действий не возникает — делаем все на автомате, лишь бы отстали. Да и вариантов развода очень много.

Радикальным способом защиты своих кровно заработанных, кроме полного отказа от использования системы (в сложившихся условиях это практически не возможно), будет незамедлительный вывод денег в реал, сразу же после поступления их в кошелек. Но это не всегда удобно и возможно сделать, поэтому давайте рассмотрим некоторые превентивные меры, которые смогут существенно снизить вероятность взлома.

Методы защиты Киви кошелька от взлома

- Сегодня против взлома аккаунта данной платежной системы можно применить 3 метода:

- воспользоваться сервисным инструментарием;

- очень внимательно относиться к распространению персональных данных, касающихся кошелька;

- изучить и выполнять правила поведения в сети.

- В первом случае необходимо включить опцию «подтверждение платежей по СМС» в своем аккаунте. Во время проведении любой операции в системе пользователь будет получать сообщения подтверждения. Если посредством смс транзакция не будет подтверждена, то система не позволит ее провести. Если даже кто-то узнает данные об аккаунте пользователя, деньги с него вывести не получится, если будет включена данная опция.

- Однако, если пользователь привязал к кошельку почтовый адрес, то у мошенников появится преимущество, ведь они легко получат доступ ко всем данным с его помощью. В таком случае они могут просто отправить запрос на восстановление пароля и получить полный доступ к аккаунту.

- Во втором случае все намного проще. Пользователь должен просто следить за тем, кому и какую информацию он выдает. Нередко случается, что с человеком начинает общаться какой-то другой человек. Он начинает задавать различные вопросы, в которых, казалось бы, нет ничего такого. Например, кличка домашнего любимца, возраст, фамилия матери и т.д. Подобные данные нередко применяются для восстановления данных.

- Еще одной ошибкой пользователей является их склонность оставлять пароли на листочках и клеить их на мониторы или где-то недалеко от них. Нередко этим пользуются мошенники. В процессе общения с потенциальными жертвами в видеочатах они могут попросить показать фирму монитора или еще чего-либо. Пользователь, даже не думая о своих записках, спокойно выполняет просьбу, а пароль попадает к мошенникам в руки.

- Вообще не рекомендуется записывать пароли. Лучше хранить их в памяти и составлять по одной схеме. Это снизит вероятность того, что кто-то сможет взломать номер Киви кошелька. Во время создания шифровок нужно стараться задавать такие коды, которые легко запомнить, но достаточно трудно угадать. Чем проще и очевиднее пароль, тем легче мошенники смогут узнать их. Не нужно также использовать один и тот же пароль везде, где только можно.

- Попробуйте при составлении пароля использовать слова одного языка, написанные в другой раскладке. Например, «Катер» – «Kater». Можно заменять некоторые буквы цифрами. Например, «о» на «0» и т.д. Достаточно сложно подобрать пароль, в котором слова одного языка написаны буквами другого, которые находятся на тех же клавишах. Например, «Катер» – «Rfnth». Самые сильные пароли получаются при комбинировании всех этих принципов.

Интересное на сайте

Способы перевода с QIWI на WebMoney. Как переводить деньги с Webmoney на Qiwi

Как быстро перевести деньги с PayPal на карту. Как вывести деньги на банковскую карту с PayPal

Что такое платежный пароль в Яндекс деньги. Как узнать и восстановить платежный пароль яндекс деньги.

Как проверить статус своего платежа через QIWI. Проверка платежа на QIWI по чеку

Как зарегистрироваться на WebMoney. Как создать Вебмани кошелек бесплатно. Можно ли зарегистрироваться в Вебмани без паспорта

Mass effect andromeda — дата выхода, системные требования, описание. Как скачать Mass effect andromeda

Категории: Online

ShareСоциальная инженерия и фишинг

Под социальной инженерией понимается совокупность обменных приемов, заставляющих пользователей выполнять на сайтах или в приложениях действия, которые могут нанести им ущерб. Одним из таких весьма популярных методов является фишинг - создание сайтов-клонов известных ресурсов, которые вынуждают пользователей раскрывать свои персональные данные, включая пароли, телефонные номера, реквизиты банковских карт, а в последние годы и приватные ключи от криптовалютных кошельков.

Ссылки на фишинговые сайты могут распространяться разными способами: рекламные объявления в соцсетях, электронные письма. Все это делается с единственной целью - заставить невнимательного пользователя перейти на фейковый сайт, чтобы он ввел там персональные данные.

По данным Chainalysis, в криптовалютном пространстве фишинг оставался наиболее прибыльным мошенническим методом на протяжении 2017-2018 годов. Однако, если в 2017 году на его долю приходилось более 88% всех мошеннических схем, то в 2018 году этот метод стал менее эффективным, и его показатель успешности снизился уже до 38,7%.

Опасность стать жертвой фишинговой атаки сохраняется до сих пор. Среди последних таких инцидентов можно выделить атаки на популярный кошелек Electrum в декабре 2018 и в апреле 2019 гг. Нередко при этом атаки велись и на альткоин-кошельки.

Кроме того, за последнее время жертвами фишинговых атак становились биржи Bitfinex и Binance, аппаратный кошелек Trezor, платформа для покупки/продажи биткоинов LocalBitcoins, а также пользователи социальных сетей, например, Facebook. В последнем случае злоумышленники копируют страницы популярных криптовалютных сообществ, после чего используют фотографии участников реальных сообществ, отмечая их в посте как победителей программы лояльности к платформе.

О том, какое значение борьбе с фишингом придают ведущие представители индустрии, сполна говорит и тот факт, что Binance Labs, венчурное подразделение криптовалютной биржи Binance, осуществило инвестиции в PhishFort. Компания специализируется на защите от фишинговых атак. Она ориентируется на бизнесы, находящиеся в высокой группе риска: биткоин-биржи, ICO-проекты, платформы по выпуску токенов.

Рекомендации по защите от фишинговых атак весьма просты: повышение общей компьютерной грамотности, собственная внимательность (ручной ввод URL и проверка использования протокола https), а также недоверие к объявлениям, предлагающим бесплатную раздачу криптовалют.

Клавиатурные шпионы (keyloggers)

Вредоносные программы зачастую состоят из нескольких компонентов, каждый из них выполняет собственную задачу. Один из популярных приемов при атаках - это так называемые клавиатурные шпионы (кейлоггеры). Это узкоспециализированный инструмент, записывающий все нажатия клавиш на устройствах. С его помощью злоумышленники могут незаметно завладеть всей конфиденциальной информацией пользователя, включая пароли и ключи от криптовалютных кошельков.

Чаще всего кейлоггеры проникают в системы с составе комплексного вредоносного софта, но иногда они могут быть встроены во вполне легальное программное обеспечение.

Производители антивирусников, как правило, добавляют известные кейлоггеры в свои базы, и метод защиты от них мало чем отличается от метода защиты от любого другого вредоносного софта. Проблема в том, что кейлоггеров очень много. Уследить за всеми физически очень сложно. По этой причине клавиатурные шпионы с первой попытки часто не определяются антивирусами.

Где найти номера телефонов для взлома

Номера телефонов действующих для взлома Киви кошельков также можно собрать при помощи дополнительных программ. Время сбора составляет 1-8 часов. Обща сумма, которую можно «вынять» с одного захода – 120 тыс. руб., но это только если посчастливится. При этом компьютер, на котором установлена программа, должен работать, не переключаясь в спящий режим. Никаких неполадок с интернетом также наблюдаться не должно. В противном случае весь процесс нужно будет начинать заново. После окончания взлома будет выполнено автоматическое пополнение баланса того кошелька, номер которого указан в заявке. Как утверждают разработчики, всем новичкам производится начисление бонусов.

Сегодня для взлома большой популярностью пользуется Hack Final для Киви.

Обратите внимание, что бесперебойно будет работать только самая новая версия программного обеспечения.

Поэтому следует заботиться об обновлениях, чтобы не столкнуться с непредвиденными ситуациями.

Скачать любую программу можно онлайн, но для ее активации следует вводить ключ. Купить его моно у реальных разработчиков через интернет. Где найти такие ключи? Можно оставить на соответствующих сайтах или форумах заявку и с вами обязательно свяжутся заинтересованные в этом лица и проконсультируют по поводу данного вопроса.

Как обезопасить свой QIWI Кошелек от взлома

Взлом Киви кошелька - неприятная ситуация, с которой никто не хотел бы столкнуться. Для того чтобы подобного не произошло, нужно:

- Пользоваться антивирусными программами для ПК и мобильного телефона.

- Не устанавливать подозрительное ПО на компьютер.

- Никому не передавать данные для входа в кошелек, даже службе поддержки Киви.

- Не ставить одинаковые пароли для разных сервисах, особенно на сайтах банков.

- Критически относиться к звонкам с незнакомых номеров.

- Не говорить API-ключ от Киви кошелька незнакомым людям.

- Не оставлять чеки после платежа через терминал.

Публичные сети Wi-Fi

Кража средств через общедоступные сети Wi-Fi всегда была и остается одним из наиболее популярных инструментов злоумышленников.

Большинство Wi-Fi-роутеров используют протокол WPA (Wi-Fi Protected Access), который не только шифрует всю информацию в беспроводной сети, но и обеспечивает доступ к ней только авторизованным пользователям.

Однако хакеры нашли лазейку и здесь: запуская несложную команду KRACK, они заставляют устройство жертвы переподключиться к собственной сети Wi-Fi, после чего получают возможность отслеживать и контролировать всю проходящую через нее информацию, включая ключи от криптовалютных кошельков.

Защититься от такой атаки помогают регулярные обновления прошивок роутера, а также собственная внимательность: никогда не следует осуществлять транзакции, находясь в публичных местах, вроде вокзалов, аэропортов, гостиниц или – что происходит весьма часто среди представителей биткоин-сообщества – на блокчейн-конференциях.

Можно ли заработать на уязвимостях в Киви?

Стоит добавить, что у Киви кошелька, как и у многих других компаний, есть специальная программа, которая предусматривает денежное вознаграждение тем, кто найдет уязвимости и изъяны в системе безопасности. Для Киви имеет значение обеспечение конфиденциальности пользователей.

Троянские вирусы

Эти многочисленные вирусы представляют собой разновидность вредоносных программ, проникающих в компьютер под видом легального программного обеспечения.

В данную категорию входят программы, осуществляющие различные неподтвержденные пользователем действия:

- сбор информации о банковских картах,

- нарушение работоспособности компьютера,

- использование ресурсов компьютера в целях майнинга,

- использование IP для нелегальной торговли и т. п.

Но изобретательность хакеров на месте не стоит. Так, в 2018 году была обнаружена новая версия печально известного трояна Win32.Rakhni. Этот вирус известен еще с 2013 года, но если поначалу он фокусировался исключительно на шифровании устройств и требовании выкупа за разблокировку, то новая версия пошла намного дальше.

Для начала она проверяет наличие папок, связанных с биткоин-кошельками, и если таковые обнаружены, шифрует компьютер и требует выкуп. Однако, если таких папок найдено не было, Win32.Rakhni устанавливает вредонос, похищающий вычислительные мощности компьютера с целью скрытого майнинга криптовалют, а также пытается распространиться на другие устройства в сети.

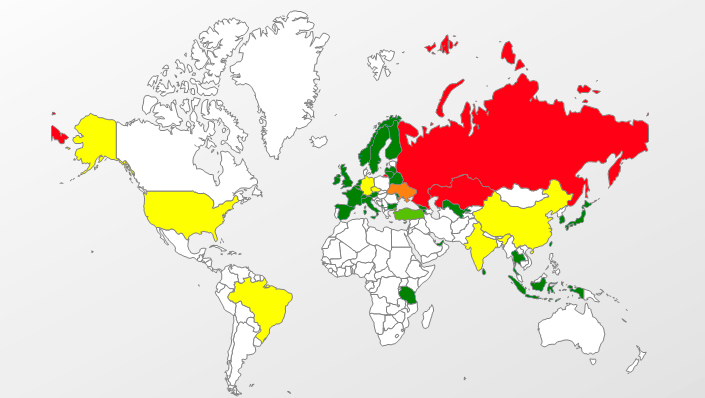

При этом, как видно на изображении выше, более 95% всех случаев заражения компьютеров этим трояном приходилось на Россию, второе и третье места достались Казахстану и Украине.

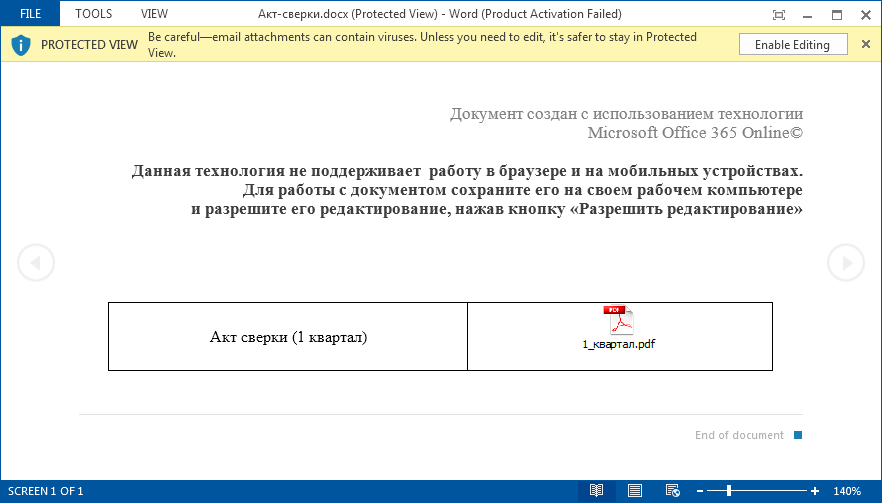

Согласно данным Kaspersky Labs, Win32.Rakhni чаще всего распространяется через электронные письма, в которых пользователям предлагается открыть прикрепленный pdf-файл, однако вместо ожидаемого содержимого запускается программа-вредонос.

Как и в случае с фишинговыми атаками для предотвращения заражения устройств необходимо соблюдать базовую компьютерную гигиену и быть крайне внимательным к открываемым вложениям.

Аутентификация по SMS и SIM Swapping

Аутентификация по SMS по-прежнему остается весьма распространенным методом верификации различных операций, в том числе и криптовалютных транзакций. Однако еще в сентябре 2017 года специализирующаяся на кибербезопасности компания Positive Technologies продемонстрировала, как легко можно перехватить SMS с паролем, пересылаемое по протоколу Signaling System 7 (SS7).

Демонстрация была проведена на примере аккаунта на платформе Coinbase, который был привязан к почте на Gmail. На первый взгляд могло показаться, что речь идет об уязвимости на стороне Coinbase, однако в действительности задействованный Positive Technologies инструмент собственной разработки использовал слабые места в самой сотовой сети.

Перенаправив текстовые сообщения на собственный номер, исследователи смогли сбросить и установить новый пароль на почте, после чего получили полный доступ к кошельку.

В данным случае эксперимент был поставлен в исследовательских целях, и фактической кражи монет не произошло, однако его результаты показали, что такой метод вполне может быть использован и настоящими преступниками.

В данном материале специалисты Hacken также перечислили основные варианты перехвата SMS :

- Прослушка. Перехват SMS правоохранителями вследствие превышения служебных полномочий или нецелевого использования материалов негласных следственных действий.

- Дублирование (клонирование) SIM-карты через оператора сотовой связи с использованием персональных данных клиента и дальнейшее использование клонированной SIM-карты в противоправной деятельности.

- Ложная базовая станция для перехвата и расшифровки всех входящих сообщений абонента и дальнейшее использование перехваченных данных в противоправной деятельности.

- Взлом “Персонального кабинета” абонента на сайте или приложении сотового оператора и переадресация всех сообщений на адрес злоумышленника, а также дальнейшее использование полученных данных в противоправной деятельности.

В этом списке также интересен второй пункт — клонирование (подмена) SIM-карты. Этот метод известен как SIM Swapping, и уже известен первый громкий случай, когда он был использован для кражи криптовалюты на $14 млн.

Речь идет о случае, произошедшем в 2018 году, когда в США были арестованы два хакера, сумевших убедить оператора мобильной связи передать им контроль над номером, где была двухфакторная аутентификация к аккаунту администратора проекта Crowd Machine.

Рекомендация: отказ от верификации через SMS в пользу специальных программ для двухфакторной аутентификации (2FA), например, Google Authenticator.

Slack-боты

Еще есть Slack-боты. Они отправляют пользователю уведомление о проблеме с кошельком. Конечная цель - заставить человека нажать на сообщение и ввести приватный ключ.

Наиболее масштабной успешной хакерской атакой, в ходе которой были задействованы боты для Slack, стал инцидент с Enigma в августе 2017 года. Тогда проект был вынужден приостановить пресейл токенов ECAT после того, как неизвестные злоумышленники взломали сайт проекта и, указав ложный ETH-адрес, лишили его более $400 000.

Самое главное – доступ к ключам

Криптовалюта Bitcoin представляет собой всего лишь публичный реестр называемыйBlockchain. Реестр хранит информацию обо всех транзакциях сети и связанные с ними кошельки. Таким образом, владение биткоинами означает, что у клиента имеется только личный ключ для доступа. Хранить ключи можно в любом виде – на жестком диске или флеш-накопителе, распечатать адреса в виде QR-кодов, хранить в биткоин-банке и т.д.

Злоумышленников не интересуют кошельки, на которых хранится пара биткоинов. Им нужны Интернет-сервисы в базах данных, которых хранится большое количество ключей или биткоинов. Это биткоин-биржи, майнеры, интернет-магазины и владельцы больших сумм биткоинов.

После определения потенциальной жертвы злоумышленники пытаются получить доступ к частным ключам или базам данных ключей. Для этого применяются все методы взлома компьютерных систем – скрытая загрузка вирусов на компьютер или сервер клиента биткоин. Также используются методы добывания паролей непосредственно от клиента (методы социальной инженерии). Если доступ к ключам получен уже ничто не мешает перевести биткоин на нужные кошельки.

Можно ли взломать Биткоин-кошелек из уязвимости криптовалюты?

Несмотря на надежность системы Bitcoin, в ней имеется ряд уязвимостей (слабых мест), которыми могут воспользоваться злоумышленники. К главным проблемам можно отнести:

- Ошибка в коде (уязвимость программного обеспечения). Биткоин — первая криптовалюта, существующая только 9 лет. В течение этого срока код кошелька Биткоин Кор постоянно оптимизировался, а программисты при выпуске новых версий устраняли имеющиеся баги. Любое изменение в код обсуждается специалистами с разных уголков планеты. Но даже это не дает гарантий полной защиты системы, и вероятность ошибок все равно остается. Один из примеров — случай, произошедший еще в 2010 году. В 1-й транзакции удалось передать больше 184 млрд BTC. Причиной стала ошибка в коде, которая впоследствии была устранена. Разработчики «подчистили» программу в течение 2–3 часов и поменяли «грязный» блок.

- Взлом личных ключей. Известно, что адреса BTC тесно взаимосвязаны с личными ключами с помощью криптоалгоритма SHA-256. Особенность хэш-функции в том, что определить личный ключ, имея на руках адрес Bitcoin, не получится. Для поиска необходимого значения придется перебирать множество вариантов, а именно 2 в степени 256. В результате получается число с 78 цифрами. Даже теоретически отыскать необходимый параметр с помощью оборудования любой мощности — крайне трудная задача. Учёные подсчитали, что даже при объединении мощностей всех имеющихся ПК, для расчета потребовалось бы время, соизмеримое с периодом существования вселенной. Но технологии не стоят на месте. Есть вероятность, что в будущем появится компьютер нового образца, которому удастся подобрать необходимый код. К примеру, для этих целей может использоваться квантовый ПК, разработкой которого занимаются современные ученые.

- Атака 51 %. Суть ситуации в том, что один человек или группа лиц получают управление более 50 % мощностей системы. В теории наличие такой производительности позволяет получить контроль над криптовалютной сетью и использовать свое могущество для кражи виртуальных монет. При таких обстоятельствах злоумышленники вправе создавать новые операции, отменять другие сделки, расходовать одни и те же BTC больше одного раза и так далее. Защита от этого — высокие расходы на майнинг, из-за чего захват столь огромных мощностей является экономически невыгодным. На конец июля 2018 года для проведения такой атаки потребуется больше 4 миллиардов долларов. Сюда же стоит прибавить расходы на электроэнергию, которые исчисляются 6–8 миллионами долларов в день.

Отвечая на вопрос, можно ли взломать Биткоин-кошелёк, напрашивается ответ «да». Но сделать это без «помощи» владельца крайне трудно. Система надёжно защищена от постороннего вмешательства, а попытки захвата мощностей экономически нецелесообразны.

Приватный ключ — «слабое звено»

Виртуальные монеты Биткоин — общедоступный реестр блокчейн, в котором хранятся сведения обо всех проведённых операциях в сети. Это значит, что от владельца Bitcoin требуется лишь наличие персонального ключа, который можно держать на разных носителях информации (жестком диске, флешке, бумаге и так далее).

Как правило, мошенникам не интересны бумажники пользователей, где хранится небольшой объём криптовалюты. Они ориентируются на площадки с огромным числом личных ключей, открывающих доступ к десяткам тысяч Bitcoin. Чтобы определить жертву, хакеры принимают меры для получения персональных ключей. Для этого используются стандартные методы — вирусы, подставные сервисы, фишинговые сайты, специальные программы и так далее. Как только у злоумышленника в руках оказывается персональный ключ, работа сделана.

Программы для взлома Биткоин-кошелька — миф или реальность?

На криптофорумах и тематических площадках часто ведутся дискуссии о наличии программ для взлома Биткоин-кошелька и их эффективности. Предположительно, такой софт выполняет действия, направленные на кражу криптовалюты с бумажников других пользователей. Несмотря на сложность реализации идеи, количество подобных программ в Сети зашкаливает. Они носят разные названия, но суть остаётся неизменной (пример — BitCoin Cracker).

Специальный софт может распространяться бесплатно или предлагаться за деньги. Одновременно с программами появляются и специальные сервисы, якобы позволяющие «генерировать» Биткоины после внесения определённой суммы. В результате после отправки указанных средств пользователь остается ни с чем.

Второй вариант программ для взлома ориентирован на поиск слабых мест в коде. Человеку достаточно скачать, установить и запустить программу, после чего она самостоятельно «собирает» Биткоины. Эксперты уверяют, что подобны софт — обман. Он не сможет выполнять заявленные функции даже в теории. К примеру, разработчики упомянутой выше программы уверяют, что пользователь может получить до 3,5 монет за 10 минут. Параллельно с этим они предупреждают, что частое применение софта опасно и чревато последствиями. Несложно догадаться, что такая «генерация» криптовалюты невозможна.

Программа Atrax

Интерфейс программы Atrax

Тот факт, что Интернет переполнен обманными приложениями, не исключает наличие реально действующих программ. Недавно в Сети обнаружено новое приложение под названием Atrax. Его задача — оказание помощи злоумышленникам в краже Биткоинов с бумажников пользователей. Программа обнаружена на многих форумах, а сами разработчики продвигают платно по цене 250$.

Особенность Atrax заключается в том, что она разработана для использования вместе с браузером ТОР, что позволяет защитить реальное имя преступника от правоохранительных органов. Покупкой «голой» программы все не ограничивается. При желании человек может приобрести и инсталлировать плагины с дополнительным функционалом. Их назначение может быть различным — организация ДДОС-атак, поиск Bitcoin для кражи, сбор сведений о владельца Биткоинов и так далее.

Перед тем, как взломать Биткоин-кошелек, пользователь устанавливает Atrax и дополнительный плагин «Для грабителя» (стоимость последнего составляет 110$). Задача программы заключается в определении вспомогательного пароля, указанного владельцем бумажника. Еще один плагин помогает отслеживать ПК владельцев определенной суммы криптовалюты. Такой инструмент обойдется в 150$. При желании можно купить и доставить приложение для ДДОС-атак, которое обойдется в 90–100 долларов. Софт для получения доступа к аккаунтам обходится в большую сумму — до трехсот долларов.

Программа Atrax уже использована на практике. С помощью DDoS-атаки на один из серверов хакерам удалось украсть криптовалюты на сумму около миллиона долларов.

Brainflayer

Программа Brainflayer в рабочем режиме

Ещё одна программа для кражи Биткоинов — Brainflayer. Известно, что для хранения криптовалюты часто используется кодовая фраза (brainwallet), которая хранится в памяти владельца виртуальных денег. Человек запоминает набор слов, что позволяет держать огромное состояние «у себя в голове» без необходимости хранения данных на ПК. Проведенные недавно исследования показали, что такой способ защиты имеет уязвимость.

Адрес Bitcoin фиксируется в blockchain в качестве хэша приватного ключа (формируется на базе пароля). В случае применения аутентификации упомянутый хэш помогает выявить набор слов, а в дальнейшем сравнить их с подлинной фразой. Следовательно, такие сведения могут применяться злоумышленниками, которые находятся в поисках пароля.

Программа Brainflayer как раз и предназначена для поиска этой информации. Она способна перебирать больше 130 тысяч паролей ежесекундно. Если запустить софт на более мощной машине (для этого можно взять в аренду облако), эффективность работы повышается в 350 тысяч раз. Создатель программы уверяет, что его разработка способна изучить каждый адрес криптовалютной сети в течение суток.

Плюс в том, что разработчиком программы является «белый» хакер, который не планирует использовать разработку для личной выгоды. Он создал программу, чтобы доказать факт наличия уязвимостей и необходимость принятия мер для защиты сбережений пользователей. Программа создана ещё в 2013 году, и уже при первом запуске ей удалось собрать 250 Биткоинов. Впоследствии разработчик связался с владельцем криптовалюты и вернул деньги.

Технология имеет большое будущее. Создатель программы Райан Кастеллуччи (Ryan Castellucci) уверяет, что при запуске софта на ботнете число перебираемых фраз приближается к ста миллиардам. Чтобы защитить Биткоины от кражи, рекомендуется использовать случайный набор букв и цифр, а лучше применять diceware, используемый для создания пароля генератор случайных чисел.

«Биткоин-коллайдер»

Недавно в Сети появилась группа лиц, которая утверждает, что может красть Bitcoin с помощью вычислительных мощностей. Результат достигается в результате подбора приватных ключей. Выше мы отмечали, что вероятность такого подбора крайне низка и стремится к нулю. В свою очередь, представители группы уверяют, что используют для решения задачи распределённую сеть, то есть большое число ПК пользователей. Чтобы стать участником, достаточно установить специальную программу и подключиться к процессу.

Создатель проекта заявляет, что за время работы удалось получить больше 300 квадриллионов личных ключей. Около 30 из них подошли, но только на трёх бумажниках была криптовалюта. Еще одна цель проекта — поиск криптографической коллизии, что несет риски для алгоритмов хэширования.

Существует мнение, что реальная задача организации заключается в поиске потерянных Биткоинов, которые созданы до 2012 года, но так и не попали в общий оборот. Итоговая сумма «потерянных» Bitcoin составляет несколько миллиардов долларов.